谈谈WiFi破解的两三事:为什么你总被人蹭网?

自从无线路由器开始流行,蹭网也成为了一个热门的话题。的确,很多朋友对路由器不甚了解,路由器买回来也只是按照向导设置以下,能用就行。这导致一些用户在不知不觉中,对路由器进行了错误的设置,导致WiFi密码轻易就被人破解,家里的宽带就如同免费公交一样邻居想上就上。那么WiFi是如何被破解的呢?今天就一起来谈谈这个问题吧。

为什么你总是被蹭网呢?

使用了脆弱的加密方式:WAP也不一定安全

我们都知道WiFi需要设置密码才不会随便被人使用,但WiFi的加密方式,也是有讲究的。目前路由器主要提供的是WEP/WAP/WAP2加密,对WiFi略有研究的朋友都知道,WEP极度不安全,它使用的是RC4加密算法,非常容易破解,随便利用一些破解工具例如Blacktrack等能够轻松爆门。现在稍微新一点的路由器,都不会在向导中提供WEP作为WiFi加密方式。如果你使用的不是太老的路由器,一般不用担心误设WEP密码的问题。

但其他加密方式又如何?实际上,你使用WAP/WAP2,可能也不安全,尤其是WPA/WAP2-PSK(Personal)这种加密方式。虽然WAP对比WEP安全性有提升,但是WAP在设计的时候考虑到对WEP的兼容,所以还是保留了RC4作为可选的加密方式。如果选择的是WAP-PSK加密,那就意味着使用的是TKIP加密,而TKIP也是使用RC4算法来对密钥进行加密的。在WiFi联盟制定ieee 802.11i标准的时候,已经把TKIP列入明确不支持的加密方式。因此,WPA-PSK并不安全。

只有使用AES加密的WPA/WPA2才是安全的

WAP2-PSK也可选TKIP作为加密方式,不过比较负责任的路由器厂商,会在WPA2-PSK中默认使用CCMP加密。CCMP使用AES算法加密密钥,目前来说是难以通过暴力破解的(除非密码设得太弱智)。因此,家用WiFi无线密码最安全的加密方式是WPA2-PSK(Personal)-AES,有条件的话,也可以选择WAP2-Enterprise加密,但这种加密需要EAP认证,不太适合家庭。

开启了WPS/QSS:WiFi密码形同虚设

设置了安全的无线密码,是否就可以杜绝蹭网了?不一定。虽然WiFi的加密算法是安全了,但蹭网者仍可通过其他方法来绕过WiFi密码连你的网,WPS/QSS就是蹭网者最常用的暗门。

WPS/QSS对于很多用户都比较陌生,偏偏不少路由器都默认开启该功能。简单来说,WPS/QSS是用来快速连接其他网卡/路由器的,想要连接某部电脑的时候,又不想要输密码,只需要在路由器中按下WPS/QSS按钮,或者输入PIN码,就可以快速匹配设备了。WPS/QSS是基于PIN码进行连接的,按下WPS/QSS按钮时,需要连到WiFi的设备就可以获悉路由器的PIN码,从而进行连接。

WPS非常危险,建议关闭

这里暗藏这一个巨大的漏洞——路由器PIN码只有区区8位,共计一万多种组合,就算不在路由器按下按钮广播PIN码,也可以轻松暴力破解。基于PIN码的连接不需要WiFi密码,因此即便你的WiFi密码设置得再安全,一旦开启WPS/QSS,那也形同虚设。

因此,关闭WPS/QSS功能是基于安全考虑的最好选择。如果实在很需要该功能,也可以把PIN码认证时长设置得长一点,例如设置成几百秒一次,让暴力破解疲于奔命。

设置了简单密码:字典轻松猜透

前面提到,如果设置了WPA2-AES,那就很难通过暴力算法来获取密码。不过,现在的蹭网软件越来越聪明,既然穷举不行就不跟你玩暴力了,玩心理——你最爱用啥密码,它能给你猜个透。

事实证明,很多人都习惯于设置简单的密码,虽然不至于是“12345678”这么弱智,但拿英文单词之类的做密码还是比较场均的。利用Aircrack-ng等工具,可以在数不尽的密码中尝试最有可能的密码。如果密码设置得比较简单,蹭网者就很容易拿到手了。

使用太过简单、常见的密码容易被字典猜中

密码简单容易被破解,复杂了又难记,像“#%#SFG@*|W454¥”之类的密码,安全是很安全,但压根不是人记得住的。怎么办?笔者这就给大家分享一个方法:你可以在TXT文档中写内容,一句话或者一串数字之类的都可以。然后把TXT文档Hash一下,用得出来的MD5码作为密码。这样既安全,又易记,只要不忘记TXT文档的内容,密码就不会丢。

WiFi共享:可能是最被忽视的隐私泄漏

现在越来越流行“共享”文化,在手机上也存在大量共享WiFi的App,甚至某些手机系统就带有共享WiFi的功能。使用共享WiFi的功能,可以把WiFi的热点名字和密码都分享出去。

共享WiFi功能的本意应该是分享公共场合的免费热点,公共场合很多免费热点都带有密码,通过WiFi共享功能可以免去问密码的麻烦。但是实际上,该功能已经被滥用,很多私人的WiFi也被公诸于世。

WiFi分享功能被人滥用

如果你发现路由器安全措施已经做足,但还是被蹭网了,可以尝试一下各种WiFi分享软件,测试能不能成功连上自家的WiFi。如果可以,说明蹭网者很有可能是通过这些WiFi分享App来偷网的。当客人问你家WiFi密码时,可以合理提醒一下客人,不要把WiFi密码分享出去,这可以避免很多蹭网的情况。

温柔杀死软加密 硬件加密为何越来越主流?

在今天手机上的个人数据远不止手机号码、短信那么简单,私人照片、指纹信息、银行卡号、各种会员账号都存储在小小的手机当中。手机数据的安全不仅关乎个人隐私,而且关系财产安全,以至软件加密惨遭淘汰,更为安全硬件加密成为了今天的主流方式。硬件加密初受关注智能手机上硬件加密首次受到普遍关注要追溯到指纹识别普及时,在之前保证手机安全只有一个简单的解锁密码。解锁密码不但容易被别人窥探,而且密码是存储在

选择华为路由AX3 Pro 再也不用担心忘记wifi密码

有朋友来家里做客的时候,很多人都会问家里的wifi密码,而这个密码为了防止被盗,会设置的比较复杂,有时候真的会忘记,这个时间反复尝试就是很尴尬的事情。华为路由AX3 Pro为你解决这一问题,下面我们一起来看看吧。

苹果开放加密库 鼓励开发者增加App安全性

苹果昨天宣布,公司将开放加密库,并让第三方开发者为自己的应用带来“高级安全功能”。向开发者开放的加密库与苹果用来保护iOS和OSX的相同。开发者可以访问苹果高级安全功能的两个项目,包括安全框架和公共密码。安全框架为开发者带来可以管理证书、公共和私有密匙的工具,确保所有的敏感信息都被安全的保存。公共密码库提供了对称加密,基于Hash信息认证码和digests的额外支持。

国产加密手机爆红

随着苹果隐私门事件持续发酵,国产加密手机一夜爆红!据新华社消息,国家信息安全工程技术中心日前成功研制一款加密手机,将有效解决手机信...

密码界经典SHA-1完全破解:Windows宣布从底层封杀

今年2月,谷歌宣布了一个公开的算法碰撞方法,将流行密码界20多年的SHA-1判死刑。SHA-1即安全哈希算法,在许多加密安全协议中广泛使用,包括TLS和SSL、PGP、SSH、S/MIME和IPsec。在2014年的时候,9成的网站都使用SHA-1加密,然而随着谷歌Chrome/Firefox宣布将对SHA-1加密TLS/SSL证书的网站提示风险后,微软本月前面跟进。在本周二的

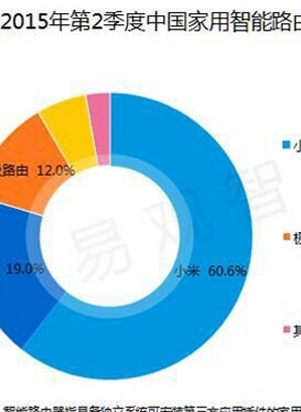

2015年智能路由江湖,小米、360、极路由、爱路由 谁主沉浮

2013年的下半年,在极路由的带领下,路由器行业开始进入了“智能路由”时代。然而,如今的极路由似乎又退回到传统路由器竞争格局。没有把首创者的先发优势利用好。随后,小米推出智能路由器,智能路由器作为小米智能家庭三大核心战略级产品,真正开始由一个放在墙角落灰的网络设备转变成为家庭智能网络的中心。小米的两代智能路由产品在应用新技术,智能硬件互联方面都有不俗的表现;作为小米的“死敌”,360在智能路由

XP系统真的太不安全,以至于被病毒加密的文件有救了

前情提要就不多说了,标题里说的勒索病毒就是在5月12日爆发的那个WannaCry。这个病毒的运作机制是利用漏洞传播到你的电脑里,然后加密你的文件并向你索要赎金。如果你交赎金,那么有一定几率就会获得解除文件加密的密钥。在原理上,该病毒利用AES-128和RSA算法加密,这是两种比较可靠的算法。正常来说,除非你掌握了真正的密码,否则没有人能“恢复你的文件”——对,杀毒软件之前说能恢复都是忽

路由器哪个牌子好

一般说来,有电脑就要拥有路由器,什么牌子的路由器比较好呢?路由器品牌有哪些?品牌网小编通过路由器十大品牌排行榜来告诉您路由器...